Una vulnerabilidad en Windows Installer permite a un atacante escalar privilegios

Los hackers están explotando activamente esta vulnerabilidad para obtener permisos elevados en el sistema operativo y ejecutar malware en los sistemas afectados.

Recientemente se ha descubierto una nueva vulnerabilidad y un exploit tipo zero-day en un componente del sistema operativo Windows. Identificada como CVE-2021-41379, la vulnerabilidad permite a un atacante escalar sus privilegios dentro del sistema para después ejecutar código malicioso.

Principalmente afecta a un componente del sistema operativo llamado Windows Installer y aunque en un principio este problema parece estar resuelto con la última actualización de Windows desplegada el pasado Martes, lo cierto es que un atacante puede seguir explotando este fallo gracias a un exploit tipo zero-day que omite el parche de seguridad lanzado por Microsoft.

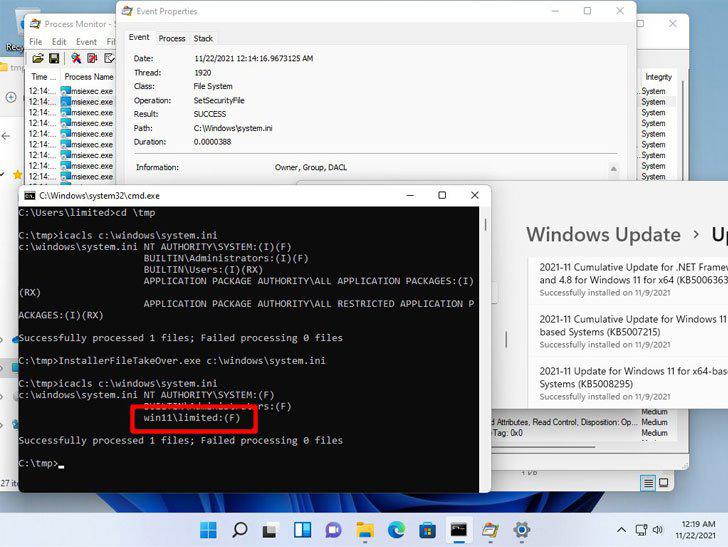

El exploit se denomina InstallerFileTakeOver y funciona sobrescribiendo la lista de control de acceso discrecional (DACL) para Microsoft Edge Elevation Service y así reemplazar cualquier archivo ejecutable en el sistema con un archivo de instalación MSI, lo que permite a un atacante ejecutar código con privilegios de SISTEMA.

Una vez conseguidos los privilegios de administrador del sistema, el atacante puede instalar código malicioso, comprometer los datos del equipo e incluso de la red local.

El exploit es aún más peligroso que la vulnerabilidad parcheada por Microsoft y por el momento no se conocen los planes de Microsoft para lanzar un fix sobre este problema.

Con el fin de mantener su despacho profesional seguro, le recomendamos tener bien configurada la red, instalar y configurar una VPN, un gestor de contraseñas cifrado y un sistema eficaz de copias de seguridad.

Jose Luis

Consultor y desarrollador de software especializado en despachos profesionales, asesorías y en desarrollos a medida para empresas. CTO y fundador de Createapps.